techbold Blog

News & Trends – alles was uns bewegt

Beiträge Category: IT-Security

Plötzlich gehackt? Erste Hilfe nach einem Cyberangriff

Hacker sind in die Unternehmens-IT eingedrungen. Und jetzt? Wir fassen für dich zusammen, welche ersten Schritte jedes Unternehmen unmittelbar nach dem Bekanntwerden eines Cybervorfalls einleiten sollte.

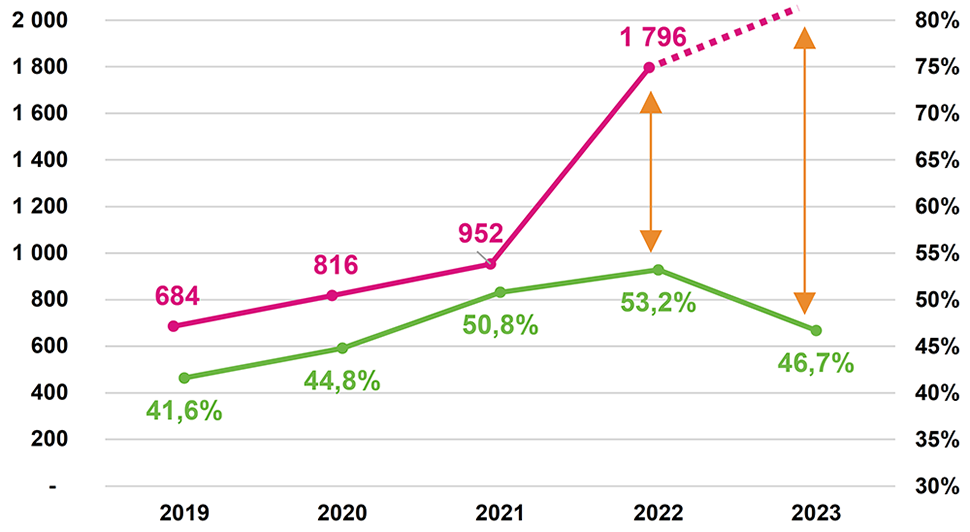

Wissenschaftliche Studie: „Realitycheck: IT-Sicherheit im österreichischen Mittelstand“

In Zusammenarbeit mit Univ.-Prof. Dr. Reinhard Prügl vom What`s Next Institute präsentieren wir unsere wissenschaftliche Studie „Realitycheck: IT-Sicherheit im österreichischen Mittelstand“. Das Besondere an dieser Studie ist das einzigartige Studiendesign: Es wurden die Erkenntnisse aus einer repräsentativen Umfrage unter mehr als 200 Geschäftsführer*innen mittelständischer Unternehmen mit der Auswertung von Daten aus über 180 techbold IT-Audits kombiniert.

NIS-2: Neue EU-Richtlinie für Cybersicherheit betrifft tausende Unternehmen

In genau einem Jahr ist es so weit, dann gilt in Österreich die neue Cybersicherheits-Richtlinie mit der Bezeichnung "NIS 2" . Um kritische Infrastruktur besser vor Cyberangriffen zu schützen, gibt es in der EU sei Jänner 2023 neue gesetzliche Vorgaben. Sie führen in 18 Sektoren weitergehende Pflichten für die Betreiber wesentlicher und wichtiger Einrichtungen ein. Betroffen sind bereits Unternehmen in diesen Sektoren ab 50 Mitarbeitern oder einem Jahresumsatz von mehr als 10 Mio. Euro.

8 Maßnahmen für eine bessere Cyber-Resilienz von KMU

Kleine und mittelständische Unternehmen haben nur begrenzte Kapazitäten und kleine Budgets für die IT-Sicherheit. Umso wichtiger ist es, die vorhandenen Mittel richtig einzusetzen. Wir fassen für dich zusammen, mit welchen Maßnahmen KMU ihr Sicherheitsniveau am effektivsten erhöhen können.

IT-Sicherheit – Was Mittelständler über Cyber-Bedrohungen wissen müssen

Mittelständische Unternehmen sind für Cyberkriminelle attraktive Angriffsziele. Vor allem dann, wenn eine angemessene Sicherheitsausstattung fehlt. Wir werfen einen Blick auf die Bedrohungslage und fassen die größten Schwachstellen zusammen, die von Hackern immer wieder ausgenutzt werden.

USB-Sticks: So gehst du sicher mit mobilen Speichermedien um

Auch in Zeiten von immer größer werdenden Cloud-Speichern sind USB-Sticks für den schnellen Austausch von Daten enorm praktisch. Doch gleichzeitig bergen sie eine Reihe von Cyber-Risiken. Hacker nutzen die unscheinbaren Geräte, um Hintertüren zu öffnen und Schadsoftware einzuschleusen.

Kampf der Algorithmen: Wie sich Cyber-Angriffe und ihre Abwehr durch KI verändern

Künstliche Intelligenz (KI) ist für Cyberkriminelle ein willkommenes Werkzeug. Sie ermöglicht Angriffe in einer neuen Dimension, in viel höherer Geschwindigkeit und in einem noch nie dagewesenen Umfang. Um die neuartigen Angriffe abzuwehren, setzt auch die Cyber-Verteidigung vermehrt auf die Technologie. Ein Kampf der Algorithmen ist entbrannt, der die Praxis der IT-Sicherheit deutlich verändert.

Wie Cyber-Kriminelle mit Deepfakes Unternehmen und Privatanwender bedrohen

Deepfakes eröffnen neue Möglichkeiten, um Video- und Audio-Aufnahmen zu manipulieren. Cyber-Kriminelle nutzen sie für Betrugsmaschen wie den CEO-Fraud, Desinformationskampagnen und die Umgehung biometrischer Sicherheitssysteme. Wir fassen für dich die wichtigsten Manipulationstechniken zusammen und erklären, wie du Deepfakes erkennen kannst.